Open source hardware není tak známý, jako open source software. Jeho potřeba a důležitost se v posledních letech potvrzuje hlavně v oblasti security a v budoucnu poroste ještě více - pro skutečně bezpečné uchování bitcoinu je zapotřebí auditovatelný software i hardware. Nejenom bitcoin, ale i ostatní odvětví bez auditovatelného a transparentního hardware nemohou zaručit plnou bezpečnost.

S užitečností open source software dnes již nelze polemizovat: jedná se o model zajišťující jak rychlý vývoj, tak i vysokou úroveň bezpečnosti.

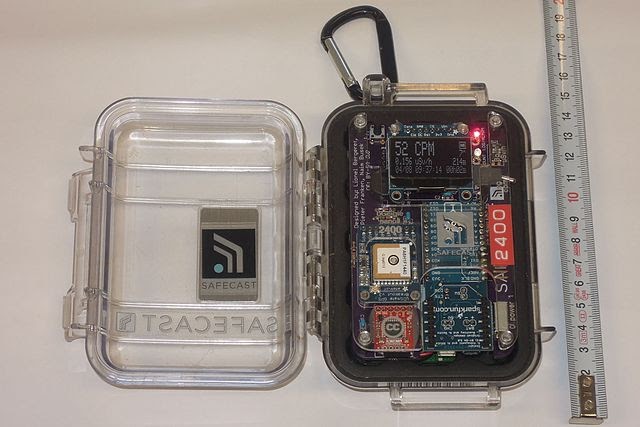

Pro open source hardware platí to samé. Kromě potenciálně rychlejšího vývoje a bezpečnosti (kterou se budeme ještě podrobněji zabývat) je u open source hardware zajímavým benefitem jednoduchá replikovatelnost. Dobrým příkladem je Safecast: geigerův počítač (zařízení pro měření radiace), který se rychle rozšířil v Japonsku po katastrofě v jaderné elektrárně Fukushima. Dobře zdokumentovaný open source hardware tudíž může zachraňovat životy.

Značným benefitem open source přístupu je soukromí, zvláště s rozvojem mobility a IoT (internet of things). Mnoho lidí má doma či v kapse zařízení, které je schopné uživatele natáčet a odposlouchávat. Netransparentní hardware a na něm běžící proprietární software nahrávají rozličným špehovacím institucím, které v rámci programů jako je PRISM využívají každé možnosti sledovat lidi po celém světě. Pokud si nikdo nemůže ověřit, jak zařízení do detailu funguje, je téměř jisté, že bude mít korporátní / státní backdoor. Open source je tak i záležitost lidských práv, respektive nástrojem, jak lidské právo na soukromí konsistentně chránit.

Záměrné backdoory v rozličných zařízeních nejsou žádnou konspirační teorií, jsou doloženou realitou. Zde jsou čtyři nejznámější příklady hardware backdoorů z nedávné historie:

Odhalení těchto backdoorů může trvat roky - respektive některé backdoory pravděpodobně zůstávají neodhaleny, jelikož nezávislí výzkumníci nemají k plné dokumentaci volný přístup a nemohou zadní vrátka odhalovat. Open source hardware je tak kriticky důležitý i v otázkách národní bezpečnosti a průmyslové špionáže.

Open source hardware (OSH) stojí na podobných principech, jako open source software. Konkrétně se jedná o následující pravidla, která musí tvůrci dodržet, chtějí-li dostát náležitostem OSH.

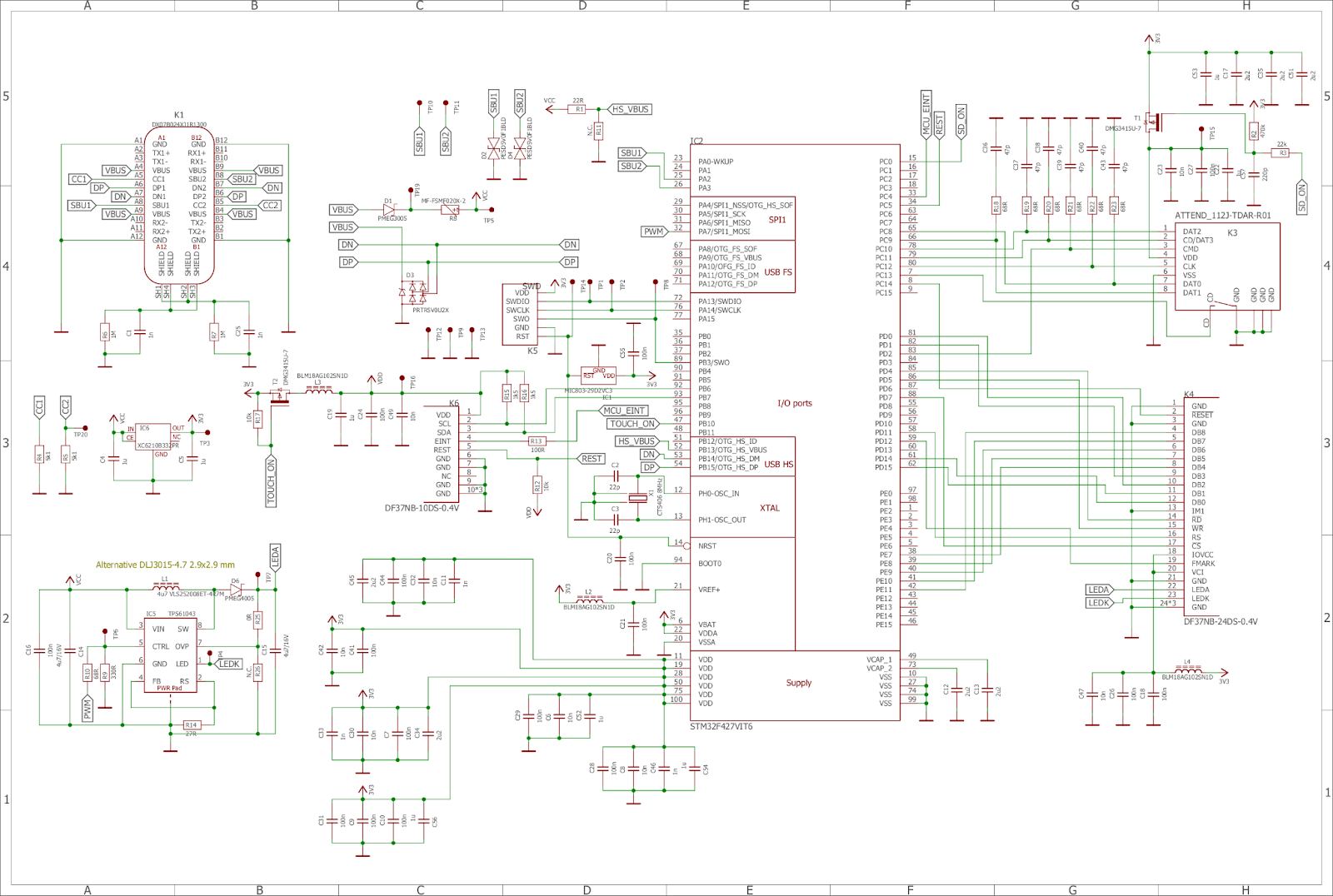

Zpřístupnění plné dokumentace. Tvůrce by měl sdílet plnohodnotné plány v editovatelném formátu, ideálně za použití otevřených nástrojů. Nutnou součástí dokumentace je i kusovník (bill of materials - BOM), tj. výčet všech jednotlivých komponent. Na základě dokumentace zkrátka musí být možné plnohodnotně sestavit zařízení třetí stranou.

Firmware. Vyžaduje-li zařízení specifický kód ke správnému fungování, pak je zapotřebí jej také zpřístupnit.

Svobodná licence. Uživatelé a další tvůrci musí mít možnost se zařízením libovolně nakládat - studovat jej, využít jej v komerčních projektech, v rámci akademického výzkumu, atd. To znamená, že součástí dokumentace musí být licence umožňující libovolnou úpravu a volné šíření. Obdobně jako u svobodného softwaru je i u OSH licence zapotřebí proto, aby ostatní měli jistotu, že se svým konáním nevystavují riziku soudního sporu. Adekvátní licencí také mohou tvůrci zajistit, aby případní modifikátoři rovněž zveřejňovali novou dokumentaci se svobodnou licencí.

Podle principů OSH mohou pracovat tvůrci jak v oblasti elektroniky (tj. čipů, strojů, rádií, vysílačů, přijímačů a jiných periferií), tak i například v oblasti 3D tisku. Dále se v tomto textu zaměříme na obor, který se pozvolna otevírá: open source čipy.

Bitcoinery bude nejvíce zajímat, jak funguje open source hardware v kontextu bezpečnosti privátních klíčů. Každému, kdo se v oblasti určitou dobu pohybuje, by přišlo absurdní držet své bitcoiny na softwarové peněžence, která by neměla otevřený kód. A to stejné by mělo platit i u hardwarové peněženky, které koneckonců svěřujeme mnohem větší objem prostředků, než softwarové peněžence.

Don't worry, Trezor is open-source even in terms of hardware, you can always build your own 🔒 https://t.co/o5nT6tzaph

— Trezor (@Trezor) April 30, 2021

Hardwarová peněženka Trezor je již od svých počátků v roce 2013 postavena na striktním dodržování open source postupů. Veškerý kód je k nalezení ve veřejném github repozitáři, součástí je firmware, Trezor Suite, blockbook a další projekty. Licence odpovídají open source standardům (GPL, LGPL, MIT a další podobné).

Na githubu nalezneme také repozitář s dokumentací samotného fyzického zařízení Trezor. Součástí jsou opět permisivní licence (GNU Affero GPL, CERN-OHL-S). Pokud byste se chtěli do sestavování vlastního Trezoru pustit, na stránce mcudev.github.io jsou podrobné návody, jak na to.

Možná se nyní ptáte, k čemu je vám to vlastně dobré, když si nechcete bastlit vlastní hardwarovou peněženku. Inu, otevřenost SatoshiLabs (firmy vyvíjející Trezor) má i pro běžné uživatele ohromný benefit: ověřitelnou bezpečnost. Může-li každý studovat, jak Trezor vlastně funguje po softwarové i hardwarové stránce, pak si také může každý ověřit, že zařízení dělá skutečně to, co výrobce tvrdí - a odborníci pak mohou informovat netechnickou veřejnost o tom, že zařízení je skutečně bezpečné, jelikož si to sami mohli ověřit.

Dalším výrazným benefitem otevřenosti je praktika zodpovědného odhalení (responsible disclosure), v rámci které hackeři informují výrobce o nalezených zranitelnostech, za což dostávají odměny (bounties). Více o takto nalezených zranitelnostech a procesu responsible disclosure naleznete na dedikované stránce.

A konečně open source hardware u Trezoru poskytuje odpověď na často kladené otázky: co se stane, když SatoshiLabs zanikne? Jak si budu poté moci obnovit svůj seed? Inu, výrobce zaniknout může, ale podrobné plány na sestavení Trezoru nikam nezmizí. Zařízení si tak sestavíte sami, nebo poprosíte kamaráda-kutila, nebo zařízení začne sériově vyrábět konkurence.

Možná jste se již setkali s kritikou Trezoru poukazující na skutečnost, že Trezor nemá tzv. secure element. Jedná se o speciální čip, na kterém je možné spouštět pouze předem definované aplikace a ukládat citlivá data. Typicky se jedná o kryptografické operace a ukládání hesel, PIN kódů, otisků prstů a podobně. Secure elementy jsou běžnou součástí mobilních zařízení. A v posledních letech i některých hardwarových peněženek.

Někteří výrobci hardwarových peněženek implementují secure element s cílem ochrany privátních klíčů před fyzickou extrakcí - zmocní-li se totiž útočník samotného zařízení a disponuje-li dostatečnými vědomostmi a nástroji, může se pokusit cenná tajemství ze zařízení vyčíst. Secure element je čip navržený s cílem takový typ útoku znemožnit.

Jak je ale vysvětleno ve videu výše, současné secure element čipy mají jeden zásadní problém: všechny jsou uzavřené. Chcete-li takový čip studovat, musíte s výrobcem podepsat smlouvu o mlčenlivosti (non-disclosure agreement, NDA) a i přesto se nedostanete ke kompletní dokumentaci, ale pouze k její části. Vaše případná zjištění pak musí zůstat tajemstvím. Objevíte-li zranitelnost, nesmíte o tom nikomu říct. Tedy můžete - výrobci samotnému. Výrobce secure elementu nicméně nemusí být vždy ochotný naslouchat: hlavním prodejním argumentem těchto čipů je certifikace, kterou je nákladné získat a obnovovat v případě změn v architektuře čipu. Certifikace tak ve skutečnosti může být zdrojem falešného pocitu bezpečí. Vyšší certifikační úroveň nutně neznamená bezpečnější implementaci, protože certifikace ověřuje tvrzení výrobců a z velké části se zaměřuje na formální věci, spíše než reálné zranitelnosti.

Dnešní secure elementy zkrátka fungují na principu security through obscurity. To je z hlediska bezpečnosti Achillova pata; zranitelnosti pak mohou objevit vysoce motivovaní black-hat hackeři, ale nikoli hackeři etičtí. Jedná se o navlas stejný problém, jakému čelí proprietární software - a zároveň důvod, proč velké korporace postupně pochopily sílu transparentnosti a open source v oblasti software (a v průběhu následujících let tak možná přistoupí na stejnou filosofii i v oblasti hardware).

Níže uvádíme nejkřiklavější zranitelnosti uzavřených “bezpečných” čipů z posledních let:

Intel, Apple a Google nejsou zrovna malé firmy. I přes obří rozpočty na vývoj a testování čipů se těmto společnostem nedaří vyvinout skutečně bezpečný čip. Nic takového jako stoprocentní bezpečnost navěky totiž neexistuje, jedná se o pohyblivý cíl. A je zapotřebí, aby se hledání zranitelností věnovalo co nejvíce lidí – tedy nejen těch, kteří jsou motivováni potenciálním lupem či vydíráním.

Nyní je již patrné, proč v současných modelech Trezoru (včetně Model T) není použit klasický secure element. Jedná se o prvek, jenž je v očividném rozporu s filosofií bezpečnosti skrze auditovatelnost. Bezpečnostní dopady na uživatele Trezoru by po zavedení uzavřeného secure elementu byly nepředvídatelné. Hardwarové peněženky s tímto čipem dnes fungují na principu trust, don’t verify – uživatelé musí důvěřovat tajnůstkářským výrobcům čipů a nic si nemohou nezávisle ověřit. A to je obří trade-off: výrobci takových peněženek se vzdali auditovatelnosti zařízení výměnou za dojem bezpečnosti skrytou za certifikátem a netransparentností.

Namísto secure elementu je v Trezoru použit microcontroller unit (MCU), u kterého je uživatelská dokumentace volně dostupná, bez nutnosti podepisovat NDA. MCU není bezpečnostní čip a může být náchylný k pokusům o fyzickou extrakci seedu – a proto je nutné si při práci s Trezorem nastavit passphrase.

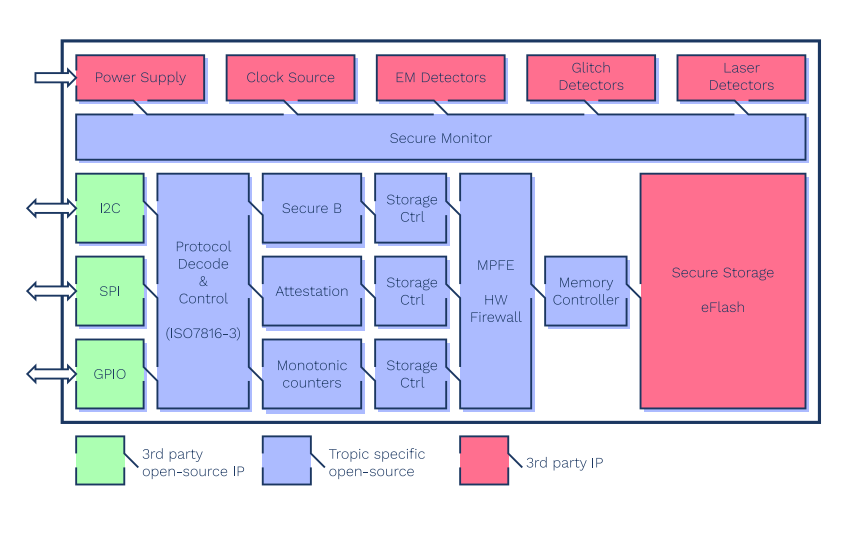

Zároveň společnost SatoshiLabs vyvíjí vlastní open-source secure element čip TASSIC, který by měl v budoucích generacích Trezoru umožnit zachovat auditovatelnost i při použití bezpečnostního čipu.

Passphrase slouží na ochranu prostředků při krádeži samotného Trezoru: jedná se o další vrstvu ochrany seedu v podobě hesla, které není uloženo na zařízení. Uživatelé Trezoru s nastavenou passphrase tak mají minimálně stejnou úroveň bezpečnosti jako uživatelé jiných hardwarových peněženek se secure elementem - citlivé privátní klíče (tj. klíče derivované ze seedu + passphrase) nelze ze zařízení vyčíst, a celé zařízení je navíc transparentní po softwarové i hardwarové stránce.

I přes zavedené bezpečnostní standardy má i dnes stále mnoho uživatelů problém správně chránit své seed fráze. Passphrase zůstává dodatečnou vrstvou ochrany, ale zároveň představuje určitou zátěž na uživatelskou disciplínu. Část uživatelů tento krok zcela vynechává nebo dochází k chybnému zálohování passphrase spolu se seedem, což popírá její smysl.

Bezpečnější variantou je hardwarová ochrana přímo na čipu. Právě na tento problém reaguje projekt Tropic Square (tropicsquare.com), který v roce 2020 založila společnost SatoshiLabs (výrobce hardwarových peněženek Trezor). Jejich cílem je vývoj plně auditovatelného secure element čipu s otevřenou architekturou.

"Po letech strávených v uzavřeném globálním semiconductor byznysu jsem mile překvapen rozsahem otevřených řešení nejen obecně v oblasti open source hardware, ale především v oblasti open source silicon. Obrovské momentum kolem RISC-V, SkyWater130nm nebo open-source návrhových nástrojů pro FPGA přináší zcela nové možnosti transparentnosti, automatizace a specializace."

Jan Pleskač, CTO Tropic Square

Výsledkem tohoto snažení je čip TROPIC01, který Tropic Square oficiálně uvedl na trh v únoru 2025. Jedná se o vůbec první open-source secure element postavený na architektuře RISC-V, navržený s důrazem na maximální auditovatelnost, bezpečnost a odolnost vůči fyzickým útokům (laserové útoky, EM útoky, fault injection apod.). Kompletní dokumentace, schémata i firmware jsou veřejně dostupné pro nezávislý audit.

V březnu 2025 čip TROPIC01 získal hned dvě prestižní ocenění na veletrhu Embedded World v Norimberku — Embedded Award 2025 v kategorii Safety & Security a Best in Show Award.

Kompletní dokumentace čipu je k dispozici na oficiální stránce tropicsquare.com/tropic01. V praxi by se měl čip stát základem pro budoucí generace hardwarových peněženek Trezor i pro další projekty, které chtějí stavět na otevřené, nezávisle auditovatelné bezpečnosti bez nutnosti slepé důvěry v uzavřené secure elementy tradičních výrobců čipů.

Jedním z nejaktuálnějších příkladů využití svobodného softwaru (a hardwaru) je komunita Open Source Miners United (osmu.xyz). Tato mezinárodní skupina nadšenců a inženýrů vyvíjí otevřený hardware pro těžbu Bitcoinu – zejména známé zařízení Bitaxe, tedy levné, jednoduše sestavitelné solo minery s otevřeným firmwarem.

Jejich cílem je demokratizovat těžbu Bitcoinu, tedy umožnit běžným uživatelům provozovat malé a svobodné těžební zařízení bez závislosti na velkých těžařských farmách. Vývoj probíhá zcela transparentně na GitHubu a na jejich aktivním Discordu se sdružují tisíce zájemců z celého světa.

OSMU také spolupracuje s iniciativou 256 Foundation, která poskytuje granty pro open-source projekty v oblasti těžby, energetiky a vzdělávání. Díky tomu vznikají nové nástroje, firmware i fyzické návrhy zařízení, které si může každý stáhnout, upravit a postavit sám.

Spolehlivá a ověřitelná bezpečnost se však zdaleka netýká jen ochrany našich peněz. Čím dál “chytřejší” jsou zařízení která nás obklopují, tím náchylnější jsou také k napadení. Hrozivým trendem jsou vyděračské útoky na medicínská zařízení - nemocnice jsou totiž vzhledem k akutní potřebě bezproblémového běhu přístrojů lákavým terčem.

Open source secure element bude obřím přínosem i v mnoha jiných oblastech, jako jsou zdravotnické technologie, mobilní telefony, či IoT. Podaří-li se Tropic Square naplnit ambice, bude se jednat o značný posun v oblasti bezpečnosti v mnoha oblastech, nejen v zabezpečení bitcoinu.

Josef Tětek

Josef is an economist and analyst influenced by the Austrian school of economics. He works as an analyst at TopMonks and is a fellow at the Czech Liberal Institute. Co-author of the paper Bitcoin Peer Banking. Author of Bitcoin: Separation of Money and State. @SatsJoseph on Twitter.